Google dévoile le pire bug de libwebp jamais vu !

Une vulnérabilité de sécurité exploitée en tant que zero-day

Google a attribué une nouvelle CVE ID (CVE-2023-5129) à une vulnérabilité de sécurité de libwebp exploitée en tant que zero-day dans des attaques et corrigée il y a deux semaines.

La société a initialement divulgué la faille en tant que faiblesse de Chrome, suivie sous le nom de CVE-2023-4863, plutôt que de l’attribuer à la bibliothèque open-source libwebp utilisée pour encoder et décoder les images au format WebP.

Ce bug zero-day a été signalé conjointement par Apple Security Engineering and Architecture (SEAR) et le Citizen Lab de la Munk School de l’Université de Toronto le mercredi 6 septembre et corrigé par Google moins d’une semaine plus tard.

Les chercheurs en sécurité du Citizen Lab ont un historique établi de détection et de divulgation de zero-days qui ont été exploités dans des campagnes d’espionnage ciblées, souvent liées à des acteurs de la menace parrainés par des États qui ciblent principalement des individus à haut risque tels que des journalistes et des politiciens de l’opposition.

La décision de le considérer comme un bug de Chrome a suscité la confusion au sein de la communauté de la cybersécurité, soulevant des questions sur le choix de Google de le catégoriser comme un problème de Google Chrome plutôt que de l’identifier comme une faille de libwebp.

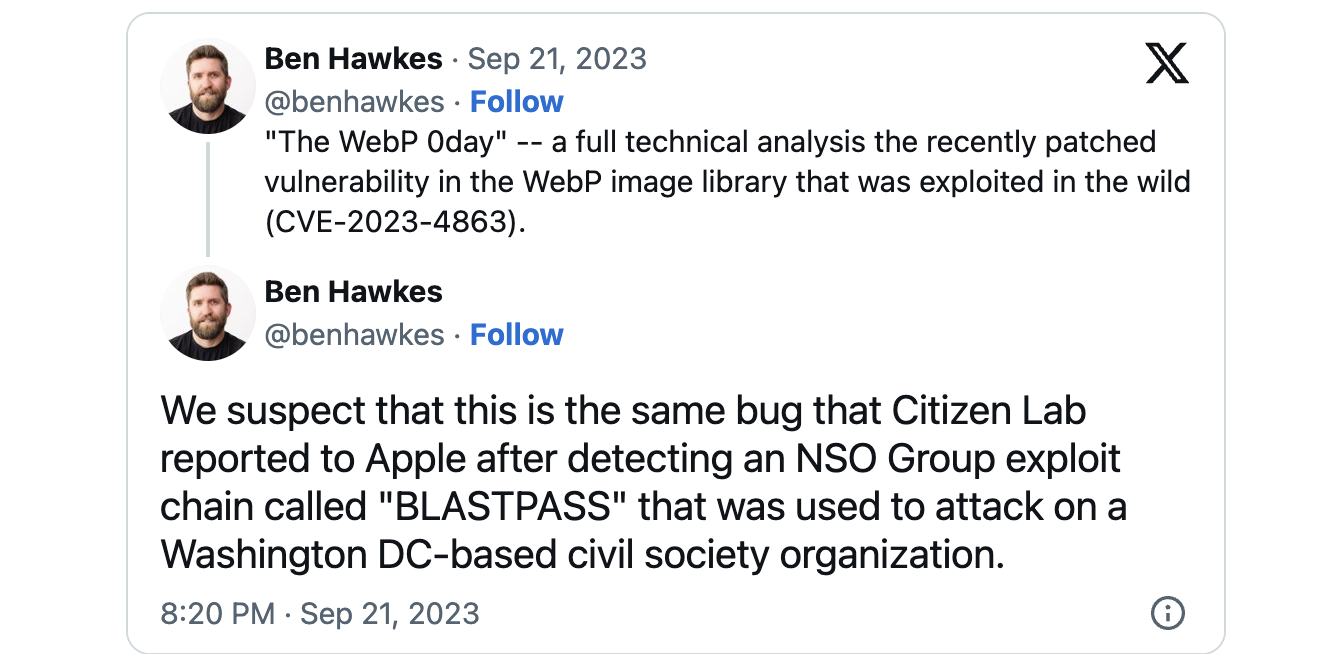

Ben Hawkes, fondateur de la société de conseil en sécurité (qui a déjà dirigé l’équipe Project Zero de Google), a également lié CVE-2023-4863 à la vulnérabilité CVE-2023-41064 traitée par Apple le 7 septembre et exploitée dans le cadre d’une chaîne d’exploits iMessage sans clic (appelée BLASTPASS) pour infecter des iPhones entièrement corrigés avec le logiciel espion commercial Pegasus de NSO Group.

Nouvelle CVE de gravité maximale

Cependant, une autre CVE ID, CVE-2023-5129, lui a maintenant été attribuée, la qualifiant de problème critique dans libwebp avec une note maximale de gravité de 10/10. Ce changement a des implications significatives pour d’autres projets utilisant la bibliothèque open-source libwebp.

Officiellement reconnue comme une faille de libwebp, elle concerne un dépassement de tampon de tas dans WebP, affectant les versions de Google Chrome antérieures à 116.0.5845.187.

Cette vulnérabilité réside dans l’algorithme de codage Huffman utilisé par libwebp pour la compression sans perte et permet aux attaquants d’exécuter des écritures mémoire hors limites à l’aide de pages HTML malveillantes.

Ce type d’exploit peut avoir des conséquences graves, allant de plantages à l’exécution de code arbitraire et à l’accès non autorisé à des informations sensibles.

La reclassification de CVE-2023-5129 en tant que vulnérabilité de libwebp revêt une importance particulière car elle est passée initialement inaperçue en tant que menace de sécurité potentielle pour de nombreux projets utilisant libwebp, notamment 1Password, Signal, Safari, Mozilla Firefox, Microsoft Edge, Opera et les navigateurs Web natifs Android.

La note critique révisée souligne l’importance de remédier rapidement à la vulnérabilité de sécurité (maintenant suivie sous plusieurs CVE IDs avec différentes notes de gravité) sur ces plates-formes pour garantir la sécurité des données des utilisateurs.

Un porte-parole de Google n’était pas disponible immédiatement pour commenter lorsque BleepingComputer a été contacté plus tôt dans la journée.

Commentaires

Laisser un commentaire